OSINT, ecco come scoprire cosa si nasconde nei social media

La quantità di dati nascosti nei social network può essere sorprendente. TikTok, ad esempio, offre molteplici campi di informazione per ogni post. Scopriamo come sfruttare queste informazioni per trovare correlazioni tra reti malintenzionate

Alex Orlowski, esperto di Cyber Propaganda, grazie alla sua reputazione e competenze è considerato un'autorità di primo piano nell'intelligence digitale. Nel video parla delle sfide della conduzione di intelligence open-source (OSINT) e dell'analisi delle API dei social network.

Con il termine OSINT, acronimo di Open Source Intelligence, si richiama al processo di raccolta dati attraverso la consultazione di fonti di pubblico dominio definite anche “fonti aperte“.

Orlowski mette in luce la natura nascosta e semplificata dei dati a causa delle limitazioni di elaborazione ad opera di strumenti di analisi di tipo commerciale. Ad esempio, i post di TikTok contengono circa 180 campi di informazioni per post, rendendo difficile l'estrazione e l'analisi dei dati rilevanti.

Questo significa che molte informazioni possono essere nascoste agli occhi dei comuni utenti. Ma come possiamo trovare correlazioni o informazioni nascoste in questi dati?

Credits: foto di Wateronmars

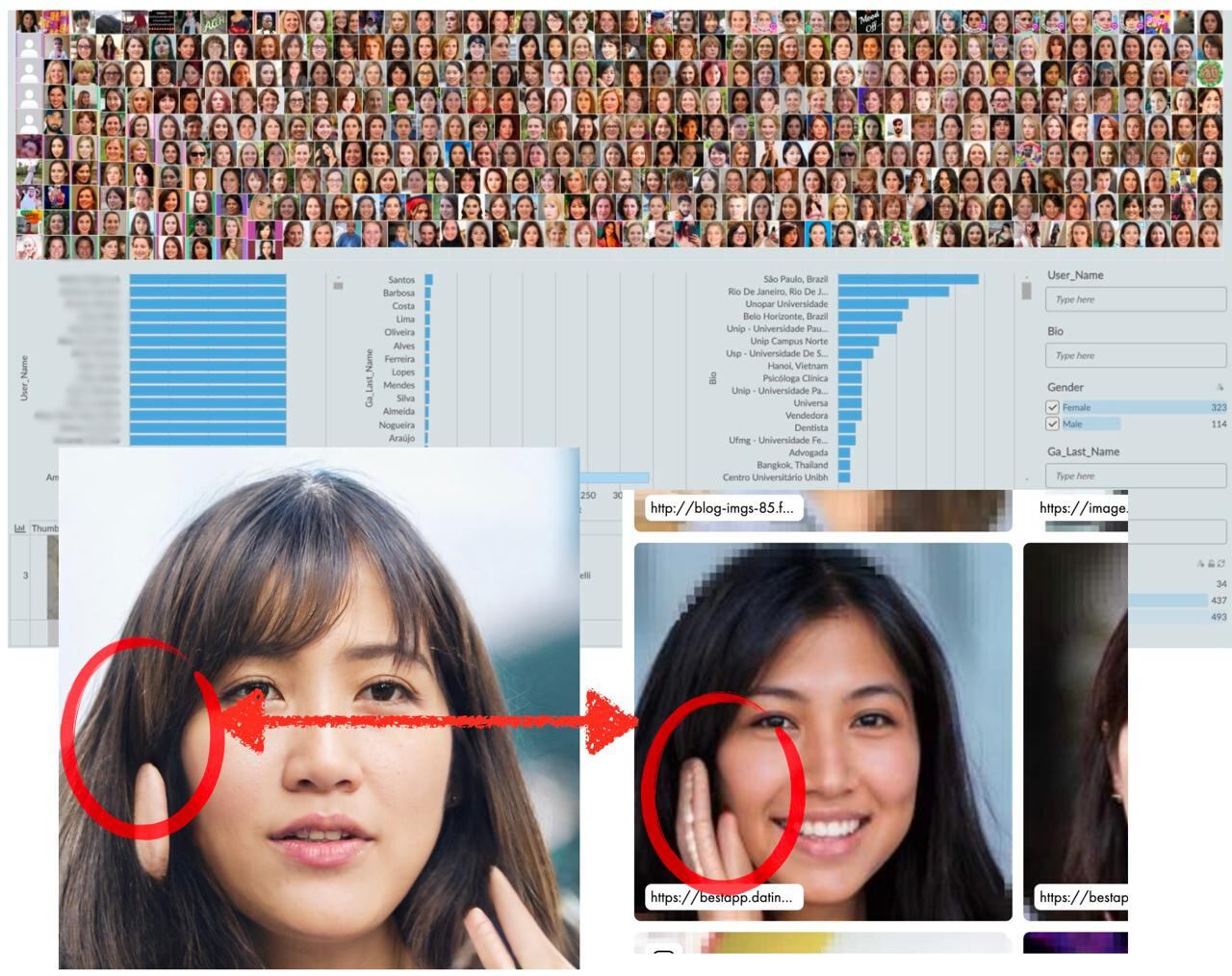

Da questo assunto si pone l'importanza di scoprire i dati nascosti per identificare le correlazioni tra “reti maligne”. In tale contesto acquisiscono importanza i dettagli apparentemente insignificanti, come il numero di pixel di un avatar, i quali possono fornire informazioni preziose. Controllando il numero di pixel negli avatar, è possibile determinare se sono stati generati dall'intelligenza artificiale o da un software di editing. Questa conoscenza aiuta a identificare account o botnet potenzialmente dannosi.

Dal suo intervento rilasciato alla Fondazione Leonardo, emerge l'importanza di combinare questi piccoli dettagli per creare cluster e identificare le botnet di riferimento. Analizzando vari punti e modelli di dati, si possono scoprire connessioni tra diversi account e reti, facendo luce su attività potenzialmente dannose al fine di mitigare la minaccia Cyber.

L'analisi dei dati nascosti in OSINT e nelle API dei social network può essere una sfida, ma con le giuste tecniche è possibile ottenere informazioni preziose. Questo ci aiuta a proteggere la nostra sicurezza online e a combattere la diffusione di disinformazione.

Leggi anche

Che cos’è un Data Breach e perché ci riguarda tutti

Un data breach, o violazione dei dati, è un evento in cui informazioni sensibili, riservate o protette vengono esposte senza autorizzazione, spesso a causa di una falla nella sicurezza di un sistema informatico o di un errore umano

I troll del web: chi sono e come agiscono

I troll del web sono individui anonimi che agiscono online per disturbare e creare divisioni. Ma chi sono davvero e come influenzano il mondo digitale?

Bruno Frattasi a Cybertech 2024: sfide e strategie della Cybersicurezza in Italia

Il Direttore Generale dell’Agenzia per la Cybersicurezza Nazionale (ACN), analizza l’esposizione dell’Italia agli attacchi cyber, sottolineando l’importanza di una strategia di alleanze internazionali per proteggere cittadini e imprese

Cybertech 2024: l'analisi di Alfredo Mantovano su minacce e opportunità della Cybersicurezza

Il Sottosegretario alla Presidenza del Consiglio affronta le sfide italiane, evidenziando la necessità di un approccio europeo coordinato, facendo riferimento alla nuova legge italiana sulla cybersicurezza e alla direttiva NIS2 dell'UE